„Darcula“ taikomasi į įvairias tarnybas ir organizacijas, pradedant pašto, finansų, vyriausybės, mokesčių skyriais ir baigiant telekomunikacijų, oro linijų, komunalinių paslaugų bendrovėmis. Sukčiams siūloma rinktis iš daugiau kaip 200 šablonų, rašo „Bleeping Computer“.

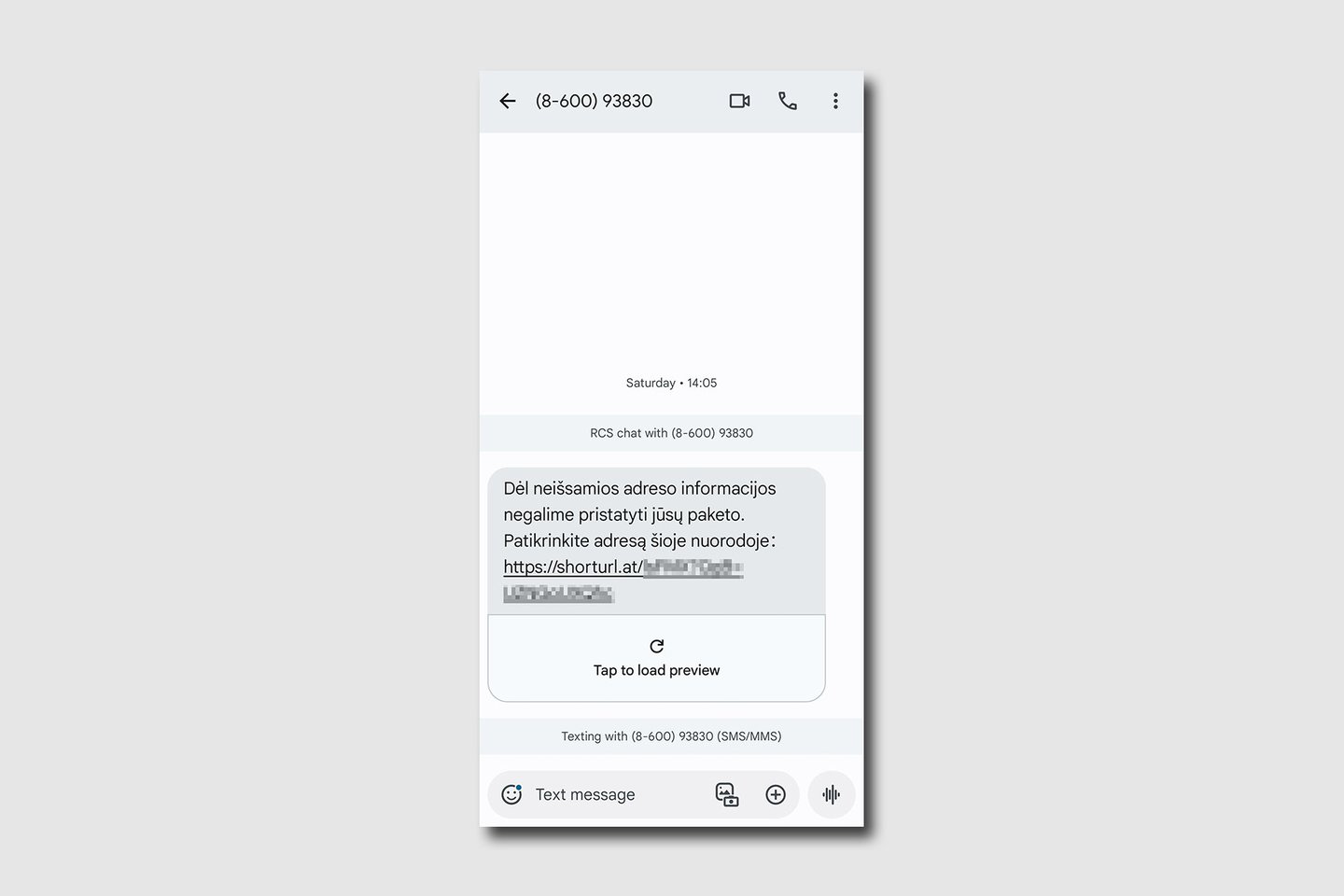

Paslauga išsiskiria tuo, kad vartotojus sukčių žinutės pasiekia „Google Messages“ ir „iMessage“ išplėstinio ryšių paslaugų (angl. Rich Communications Services, RCS) protokolu – o ne įprastomis SMS žinutėmis.

Sukčiavimo paslauga „Darcula“

Pirmą kartą sukčiavimo paslaugą „Darcula“ praėjusią vasarą užfiksavo saugumo tyrėjas Oshri Kalfonas, tačiau „Netcraft“ analitikai praneša, kad ši platforma tampa vis populiaresnė kibernetinių nusikaltimų erdvėje – o pastaruoju metu ji minima keliose plačiai nuskambėjusiose bylose.

Skirtingai nuo tradicinių sukčiavimo metodų, „Darcula“ naudoja tokias šiuolaikines technologijas kaip „JavaScript“, „React“, „Docker“ ir „Harbor“, todėl ją galima nuolat atnaujinti ir papildyti naujomis funkcijomis – o klientams nereikia iš naujo diegti sukčiavimo programinės įrangos.

Sukčiavimo rinkinyje siūloma 200 šablonų, kuriais apsimetama prekių ženklais ir organizacijomis daugiau nei šimte šalių. Padirbti puslapiai yra aukštos kokybės, juose naudojama tinkama vietos kalba, logotipai ir turinys.

Tyrėjai teigia, kad „Darcula“ paslauga paprastai naudoja „.top“ ir „.com“ aukščiausiojo lygio domenus, kuriuose talpinami sukčiavimo atakoms specialiai registruoti domenai, o maždaug trečdalis jų yra net saugomi „Cloudflare“.

Bendrovė „Netcraft“ identifikavo 20 000 „Darcula“ domenų, susietų su 11 000 IP adresų – ir kasdien pridedama 120 naujų domenų.

Nebe SMS

„Darcula“ atsisako tradicinės SMS žinutėmis grindžiamos taktikos ir vietoje įprastų trumpųjų žinučių „Android“ ir „iMessage“ („iOS“) naudoja RCS protokolą. To privalumas sukčiams yra tas, kad gavėjai dažniau suvokia pranešimą kaip tikrą ir teisėtą, pasitikėdami papildomomis apsaugos priemonėmis, kurių nėra SMS žinutėse.

Be to, kadangi RCS ir „iMessage“ palaiko pilnutinį (angl. end-to-end) šifravimą, neįmanoma perimti ir užblokuoti sukčiavimo žinučių pagal jų turinį.

Bendrovė „Netcraft“ komentuoja, kad pastarojo meto viso pasaulio pastangos, kuriomis siekiama pažaboti SMS žinutėmis grindžiamus kibernetinius nusikaltimus blokuojant įtartinus pranešimus, greičiausiai pastūmėja tokias sukčiavimo platformas link alternatyvių protokolų – tokių kaip RCS ir „iMessage“.

Tačiau šie protokolai turi savų apribojimų, kuriuos kibernetiniams nusikaltėliams tenka įveikti.

Pavyzdžiui, „Apple“ draudžia siųsti masinius pranešimus, o „Google“ neseniai įdiegė apribojimą, neleidžiantį „nulaužtiems“ (angl. rooted) „Android“ įrenginiams siųsti ar gauti RCS pranešimus.

Kibernetiniai nusikaltėliai bando apeiti šiuos apribojimus sukurdami kelis „Apple ID“ ir naudodami įrenginių „fermas“, iš kiekvieno įrenginio siųsdami nedidelį žinučių skaičių.

Sudėtingesnė kliūtis yra „iMessage“ apsauginė priemonė, kuri leidžia gavėjams spausti URL nuorodą tik tuo atveju, jei jie atsako į žinutę.

Norint apeiti šią priemonę, sukčiavimo žinutėje gavėjui nurodoma atsakyti „Y“ arba „1“ – ir tada dar kartą atidaryti žinutę, kad būtų galima pasinaudoti nuoroda. Toks procesas gali sumažinti sukčiavimo atakos veiksmingumą.

Vartotojai turėtų įtariai vertinti visus gaunamus pranešimus, kuriuose raginama spausti URL nuorodas – ypač jei siuntėjas neatpažįstamas. Nepriklausomai nuo platformos ar programėlės, sukčiai ir toliau eksperimentuos su naujais pristatymo metodais.

Bendrovės „Netcraft“ tyrėjai taip pat rekomenduoja atkreipti dėmesį į netikslią gramatiką, rašybos klaidas, pernelyg patrauklius pasiūlymus ar raginimus imtis greitų veiksmų, rašo „Bleeping Computer“.